Solutions de sécurité pour les infrastructures critiques

Directive NIS2 : nouvelles normes de cybersécurité

L’Union européenne, par le biais de la directive NIS2, a établi de nouvelles normes en matière de cybersécurité. Les entreprises se voient contraintes de réviser leur stratégie de sécurité d’ici octobre 2024 pour pouvoir satisfaire ces exigences. La directive élargit le périmètre des entreprises concernées et instaure des critères clairs pour les mesures de protection à respecter.

Interflex vous fournit une technologie de sécurité avancée, spécialement conçue pour répondre aux exigences strictes de la NIS2 et des instances réglementaires.

Notre équipe d’experts possède d’excellentes compétences techniques ainsi que des connaissances approfondies en matière de réglementations et normes légales afin de vous accompagner avec professionnalisme dans l’élaboration de votre concept de sécurité. Nos solutions matérielles et logicielles sont développées en fonction de critères de qualité et de protection élevés et en s’appuyant sur une stratégie de portefeuille pérenne et une étroite collaboration avec les plus grands partenaires technologiques sur le marché.

Objectif : haut niveau de sécurité physique et numérique.

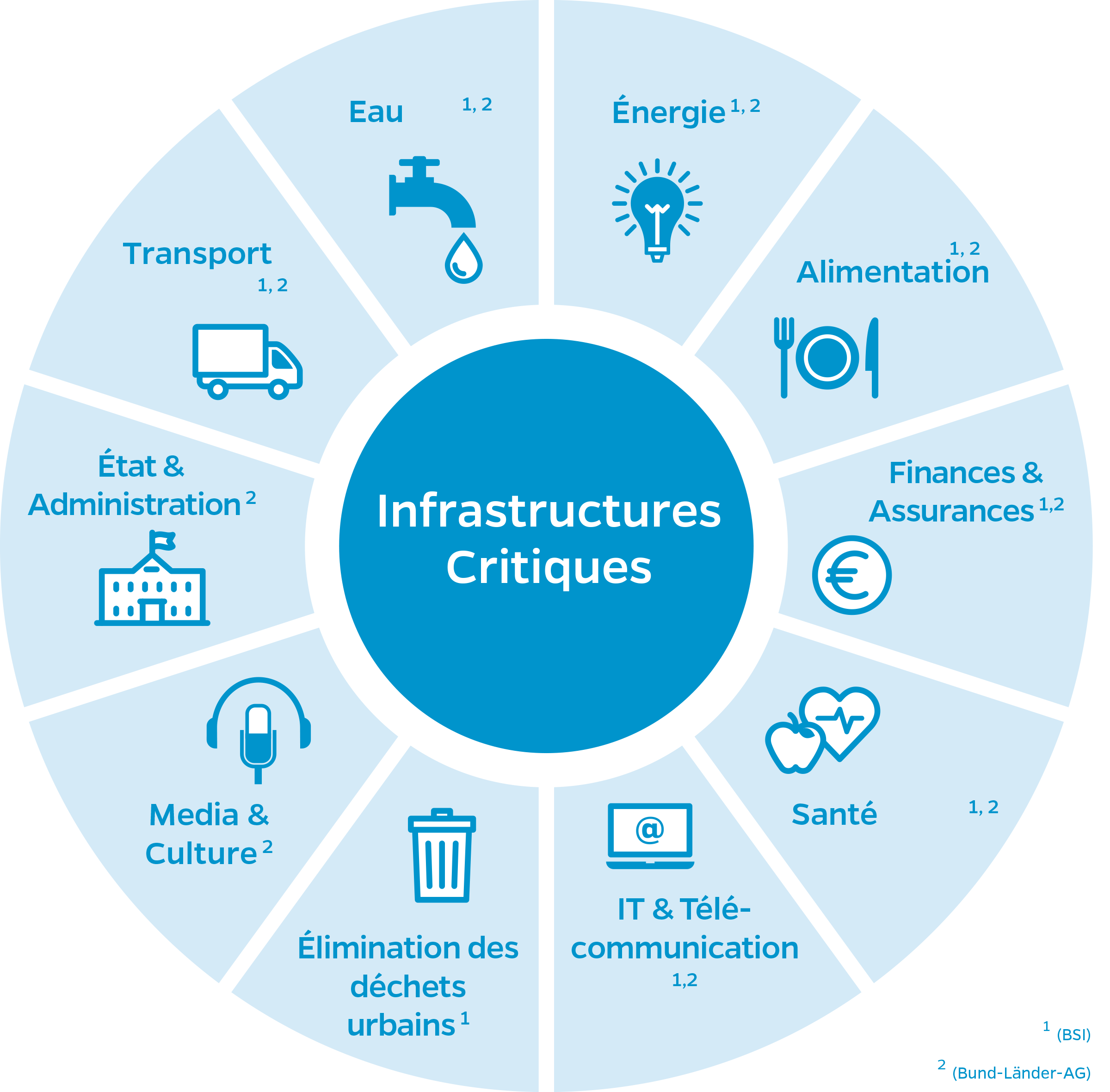

Domaines et secteurs

des infrastructures critiques

Les gestionnaires d’infrastructures critiques comptent de nombreuses PME et grandes entreprises issues de 18 secteurs différents.

Par conséquent, une protection physique fiable des installations et la sécurisation des domaines d’activité sensibles sont essentielles. Vous avez l’obligation légale de garantir le fonctionnement sans faille de vos sites.

Les États membres de l’Union européenne ont jusqu’au 17 octobre 2024 pour transposer la directive NIS2 dans leur législation nationale.

Les entreprises concernées doivent se préparer rapidement à ces nouvelles exigences. Elles doivent mettre en place une gestion des risques en matière de cybersécurité et prendre des mesures à la fois techniques et organisationnelles pour renforcer la protection de leurs systèmes de réseaux et d’informations.

Quels secteurs d’activité sont concernés ?

Les gestionnaires d’infrastructures critiques sont invités à contrôler régulièrement la sécurité de leurs infrastructures, à prouver qu’ils respectent les normes de sécurité et à aligner les mesures prises sur les dernières technologies. Les directives aux obligations et exigences étendues sont définies depuis des années sous forme de dispositions légales.

Domaines d’application :

Se conformer facilement à la directive NIS2 : Interflex vous aide à respecter les nouvelles normes

Les menaces relatives à la sécurité ne cessent de s’intensifier. L’UE répond à cette problématique par le biais de la directive NIS2. Interflex se tient à vos côtés pour veiller au respect de ces exigences de sécurité élevées. Nos solutions offrent une protection complète de vos bâtiments et infrastructures informatiques.

Champs d’application :

Solutions d’Interflex dans le cadre de la NIS2 :

Interflex fournit une solution de contrôle d’accès « Made in Germany » (fabriquée en Allemagne) et intégrant avec fluidité matériel et logiciels pour créer un système de sécurité des bâtiments efficace et conforme à la réglementation. Le système logiciel IF-6040 facilite la gestion des droits d’accès complexes et prend en charge des méthodes d’authentification modernes, lui permettant de garantir transparence et conformité au RGPD.

Interflex Austria est certifiée ISO 27001 et assure donc une sécurité d’information éprouvée et une protection fiable des données. Cette certification confirme qu’Interflex met un point d’honneur à protéger les données critiques.